Chỉ từ đầu năm 2022, đã có nhiều vụ tấn công từ các hacker hướng tới các cầu nối cross-chain gây thiệt hại lớn như Harmony, Wormhole, Ronin Network và gần đây nhất là Nomad cross-chain.

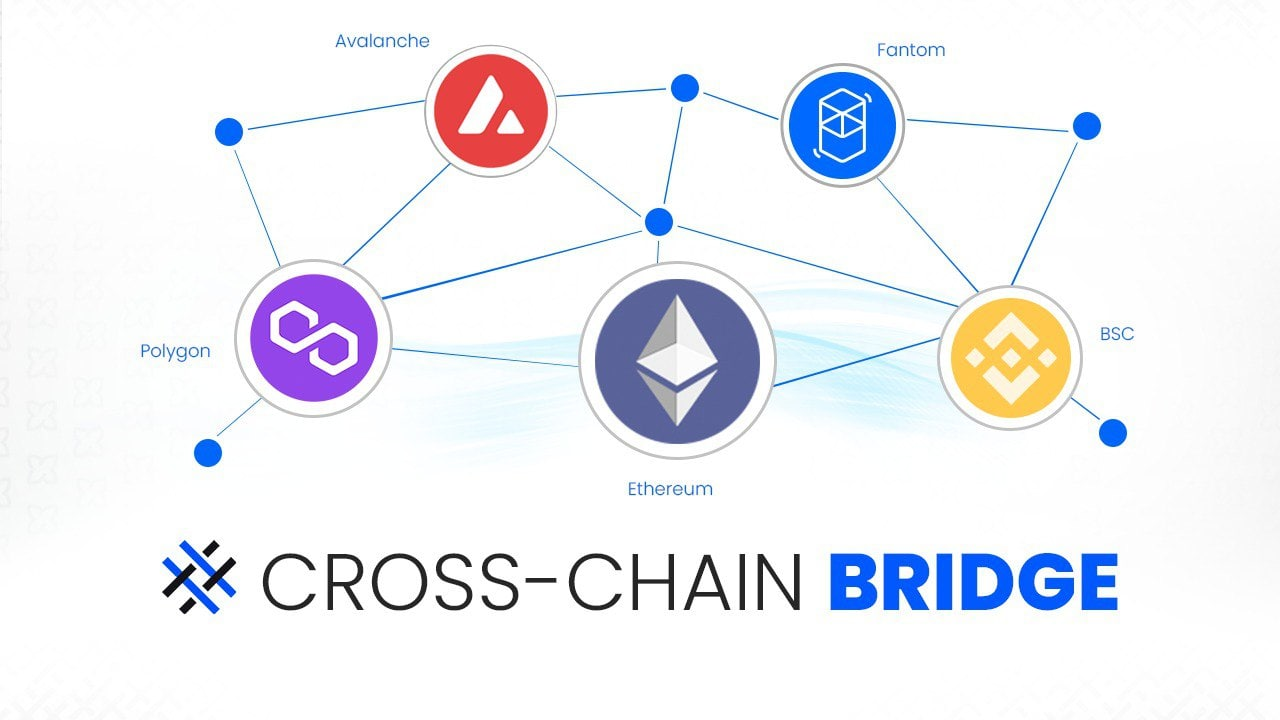

Cross - chain là gì? Hiểu đơn giản cross chain là giải pháp cho phép người dùng kết nối và luân chuyển tài sản, thông tin giữa blockchain này sang blockchain khác. Giúp tăng khả năng tương tác giữa các chuỗi khác nhau.

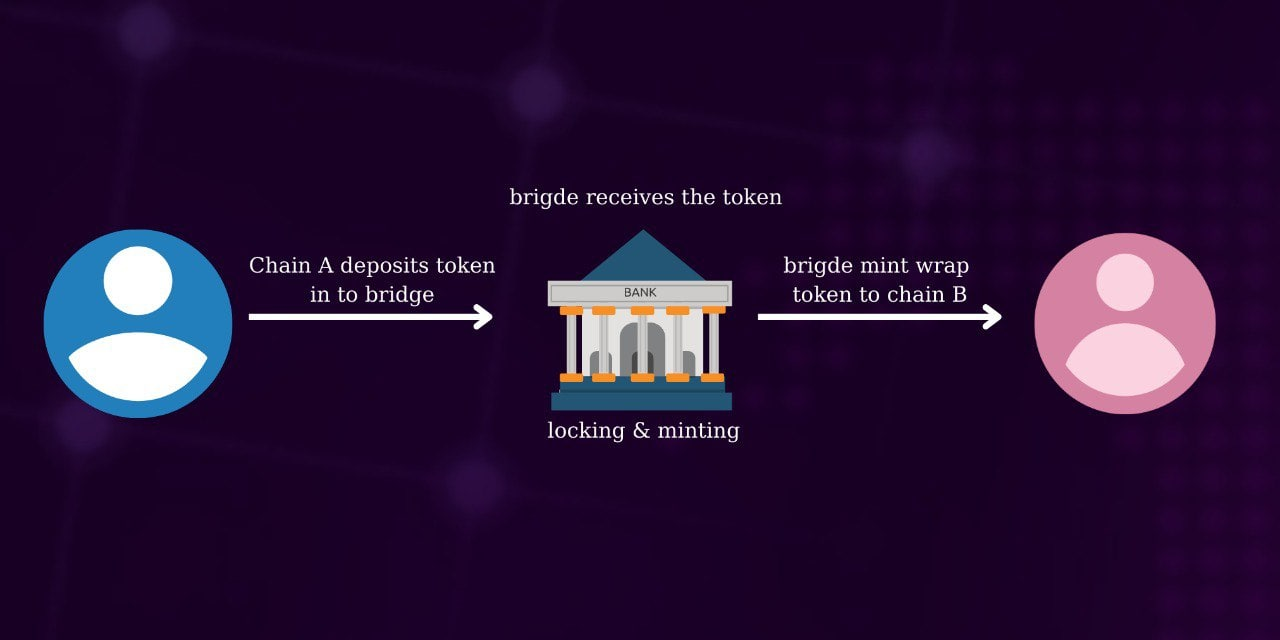

Nguyên lí hoạt động:

- Người dùng gửi token ở chain A vào bridge.

- Bridge khi nhận được tài sản sẽ mint bản token thay thế trên chain B cho địa chỉ ví mong muốn.

- Khi cần rút tài sản, người dùng gửi lại số token thay thế vào bridge.

- Số token đó sẽ bị đốt và bridge sẽ mở khóa token trên chain A cho người dùng.

Cách các cầu nối bị hack:

- Lỗ hổng: Trong các lần nâng cấp cross-chain, các lỗ hổng có thể được tạo ra mà không hề biết đến như với Nomad cross-chain mới đây. Trong lần nâng cấp mới nhất đã tạo ra lỗ hổng cho phép cấp quyền rút tiền khiến các hacker nhận ra và rút sạch tiền trên cầu nối này.

- Gửi tiền giả: Cross-chain bridge sẽ theo dõi các sự kiện gửi tiền trên một blockchain để bắt đầu chuyển tiền sang blockchain kia. Nếu Hacker có thể tạo một “sự kiện gửi tiền giả” mà không cần gửi tiền thực hoặc bằng cách gửi tiền bằng token vô giá trị, thì chúng có thể rút giá trị từ cầu nối ở đầu bên kia. Đây là những gì đã xảy ra trong vụ hack Qubit trong đó chức năng gửi tiền kế thừa trong mã code đã cho phép gửi tiền giả vào hợp đồng cầu nối.

- Tiếp quản quá trình xác thực: Một số Cross-chain bridge có một tập hợp các trình xác nhận bỏ phiếu có chấp thuận hay không một chuyển nhượng cụ thể. Nếu kẻ tấn công kiểm soát phần lớn các trình xác thực này, thì chúng có thể phê duyệt chuyển tiền giả mạo và độc hại.

Cross-chain bridge là những ứng dụng giúp kết nối giá trị giữa hai blockchain độc lập lại với nhau, chuyển đổi qua trung gian là các cầu nối nên quá trình vẫn chưa được tối ưu và kiếm soát chặt chẽ với nhiều hạn chế về bảo mật.

Đặc biệt hệ thống được bảo mật dựa trên RoT (Root of Trust), một nguồn tin cậy trên hệ thống. Nên khi RoT bị xâm phạm thông qua các lỗi hổng hoặc vượt mặt nhờ các cách trên thì cả hệ thống sẽ bị giải mã dễ dàng.

Written By: Nhật Minh - Holdstation Research